今回は Intune を使って Windows デバイスを Microsoft Defender セキュリティセンターへオンボードする方法を紹介します。

ドメイン環境で大量のクライアントをオンボーディングする方法は前回グループポリシーを使う内容として紹介しました。ドメイン内のクライアントであればいくらでも管理できます。

ただし、昨今はクラウドファーストな組織で AD ドメインを持たないケースも出てきているかと思います。SaaS を活用するためにデバイスを Azure AD に直接参加させて Intune で管理し、デバイスのセキュリティもクラウドですべて管理する構成を実現できます。

前提条件

Intune を利用するため、Windows 10 デバイスを Intune に登録してある必要があります。

- OS: Windows 10

- Intune ライセンス

オンボーディング手順

構成パッケージのダウンロード

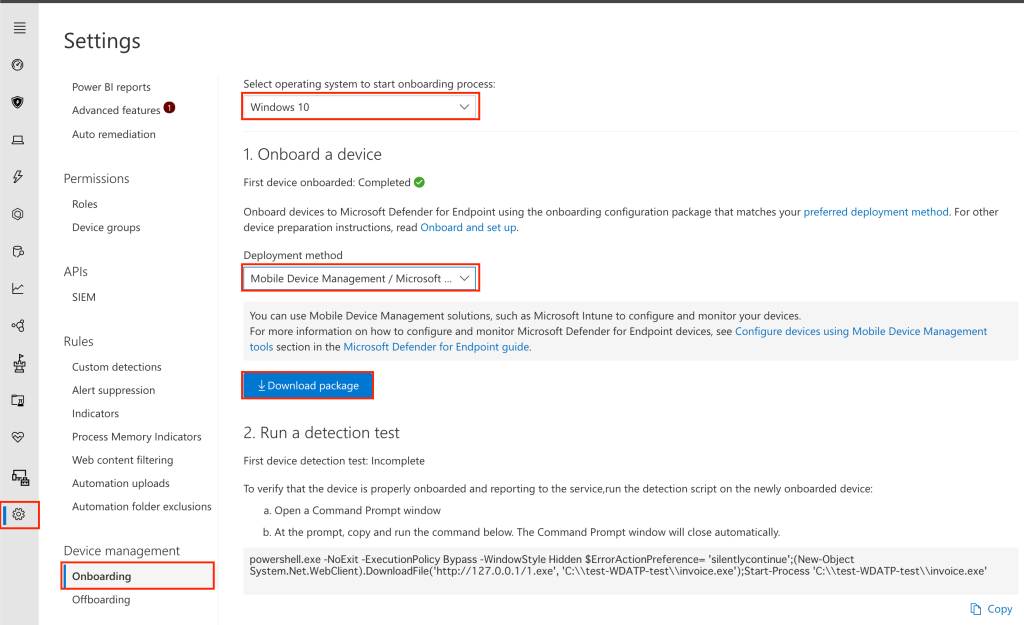

Microsoft Defender セキュリティセンターから構成に必要な情報をダウンロードします。

左メニューの [Settings]>[Onboarding] をクリックします。[Select operating system to start onboarding process] で [Windows 10] を選択します。

[Deployment method] で [Mobile Device Management / Microsoft Intune] を選択します。[Download package] をクリックし、オンボーディング構成パッケージ(WindowsDefenderATP.onboarding)をダウンロードします。

デバイス構成プロファイルの作成

Microsoft Endpoint Manager admin center からデバイス構成プロファイルを作成し、自動的にデバイスをオンボーディングできるようにします。

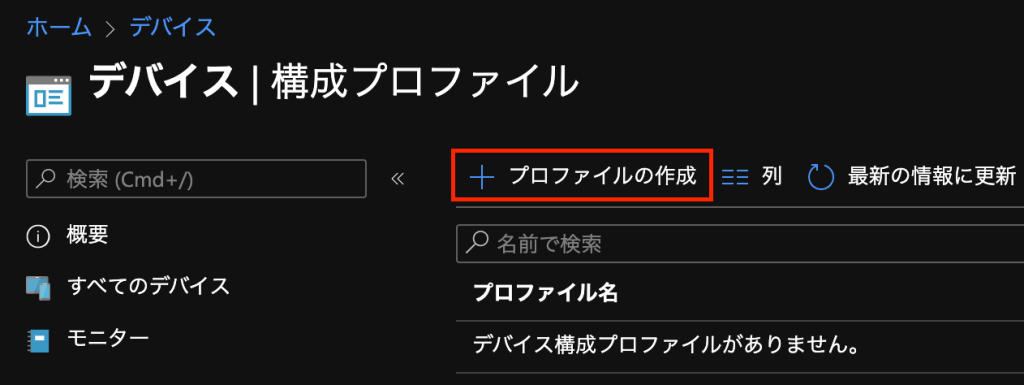

Microsoft Endpoint Manager admin center で [デバイス]>[構成プロファイル] をクリックし、上部の [プロファイルの作成] をクリックします。

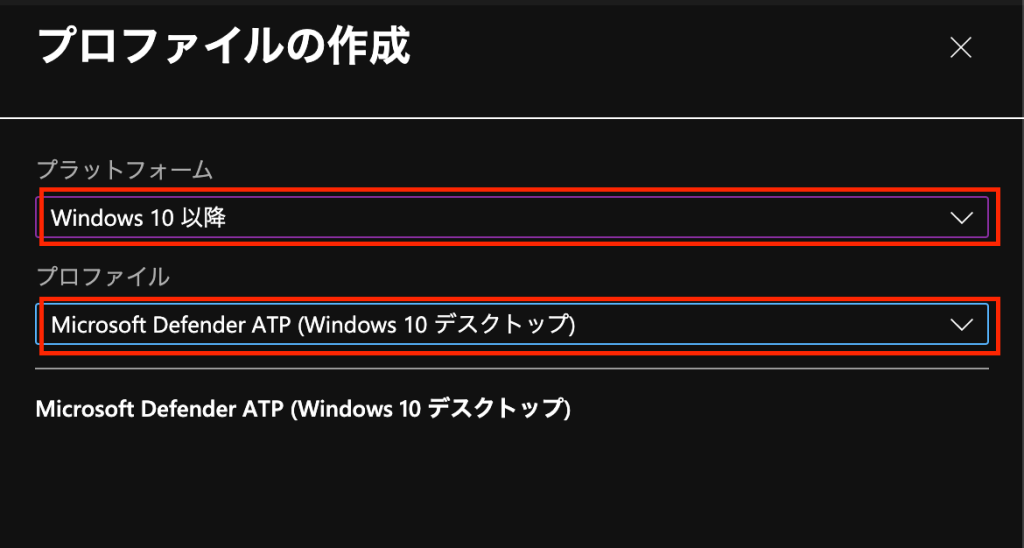

[プロファイルの作成] ブレードにて、次のように選択して [作成] をクリックします。

- [プラットフォーム]:[Windows 10 以降]

- [プロファイル]:[Microsoft Defender ATP (Windows 10 デスクトップ)]

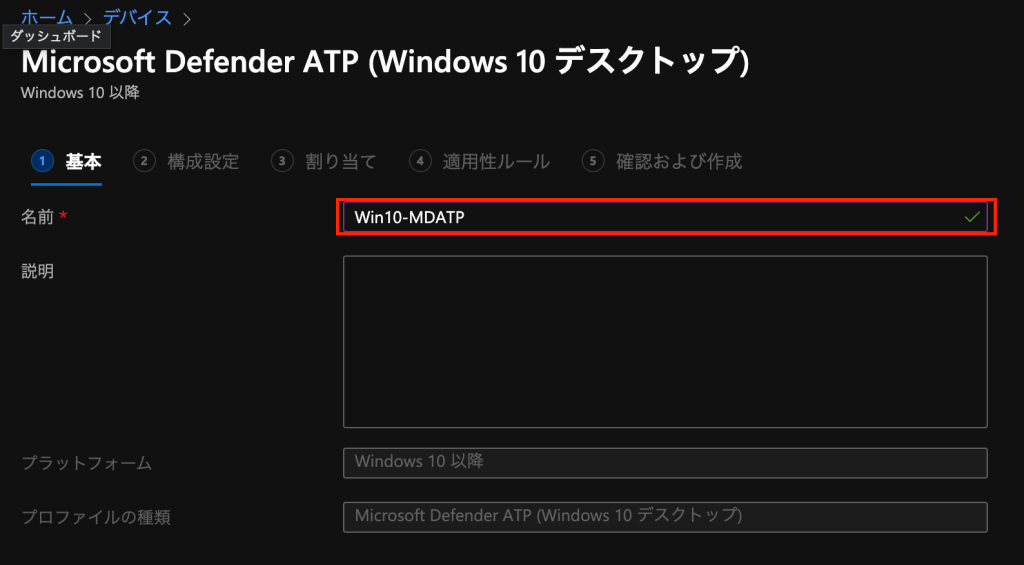

[基本] タブで、[名前] にプロファイルを識別するための一意な名前をつけて [次へ] をクリックします。

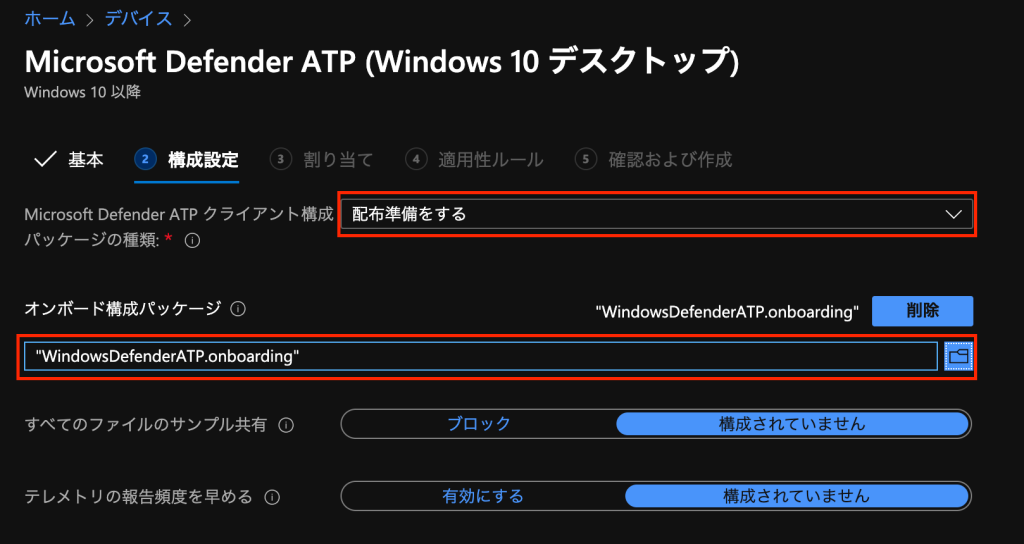

[詳細設定] タブで 次のように設定し、[次へ] をクリックします。

- [Microsoft Defender ATP クライアント構成パッケージの種類] :[配布準備をする]

- [オンボード構成パッケージ]:先程ダウンロードしたオンボーディング構成パッケージ(WindowsDefenderATP.onboarding)をアップロード

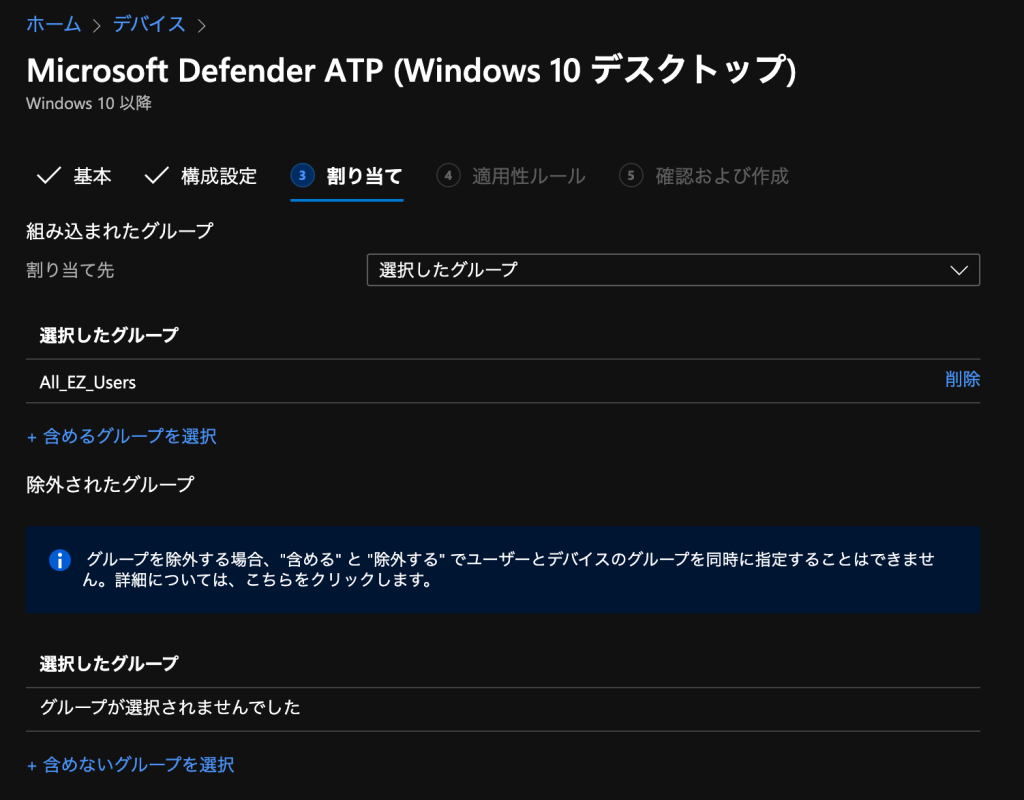

[割り当て] タブにて、プロファイルを割り当てるユーザーもしくはデバイスを含んだグループを選択し、[次へ] をクリックします。

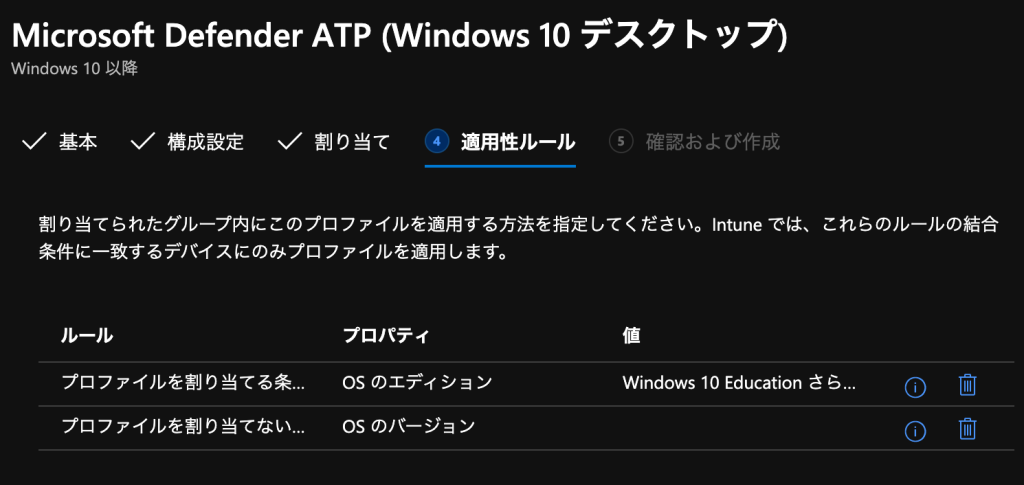

[適用性ルール] タブにて、プロファイルを適用するデバイスの対象を絞り込むことができます。ルールを作成するか、何もルールを作らないで [次へ] をクリックします。ルールは次の要素を組み合わせて最大2つまで定義できます。

- [ルール]:[プロファイルを割り当てる条件] / [プロファイルを割り当てない条件]

- [プロパティ]:[OS のエディション] / [OS のバージョン]

最後に設定内容を確認して、[作成] をクリックします。

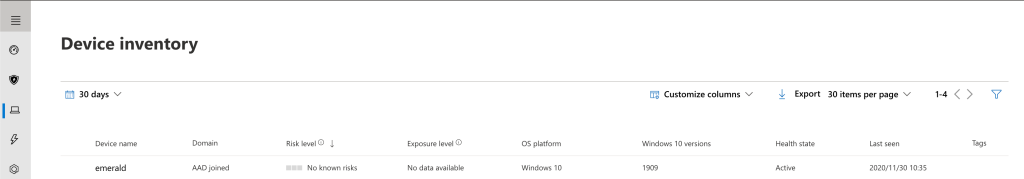

オンボーディング確認

Intune に登録済みのデバイスに先程の構成プロファイルを割り当てておけば、自動的にオンボーディングが実行されます。構成プロファイルの適用には長いと数時間かかることを留意しましょう。

Intune を使うことで、クラウド組織であってもローカルデバイスのセキュリティを統括的に管理することができます。インターネットに接続しているデバイスであればどこにいてもセキュリティ状態を確認できます。

コメント